2017年,美國辛辛那提聯邦調查局特工在調查盜竊商業秘密時,無意中發現了中國一所學院的網站,該網站超連結到一名高層次人才的演講。

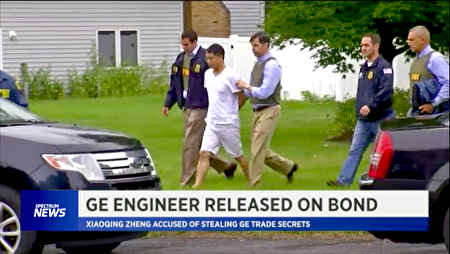

2018年8月1日,鄭小清被FBI從家中帶走。

FBI特工發現,演講人名叫鄭小清(Xiaoqing Zheng),2012年入選中共政府的「千人計劃」。千人計劃全稱是「海外高層次人才引進計劃」,中共從2008年12月起組織實施,圍繞中共發展戰略目標,招募海外高層次研究人員將他們的技能帶到中國。

特工發現,鄭小清在紐約上州Schenectady的通用電器公司(簡稱GE)工作,他與妻子金慧(Hui Jin,音譯)住在Niskayuna,家中有三個孩子。根據網上搜索到的信息,鄭小清在中國兼職,其公司的產品「填補了中國國內航空引擎密封項目的空白」。因這名特工要處理別的案件,就通知了GE公司與其他特工,這為後來2018年的調查奠定了基礎。

GE公司收到通知後,給鄭小清的電腦安裝監控軟件,實時監控後果然發現問題。2018年8月1日,FBI到鄭小清的家逮捕了他,GE指控他竊取商業機密。

2019年4月23日,美國司法部公布更新的起訴書,第一次正式宣稱其盜竊行為是為了讓中共受益,中共政府為其提供了「資金和其它方面的支持」。

現在,59歲的鄭小清將在紐約北區聯邦法庭受審,法庭3月4日已選完陪審團,將於周一(3月7日)開始開案陳詞。鄭被控12項罪名,包括經濟間諜;共謀實施經濟間諜;盜竊商業秘密以及作虛假陳述等。

庭審預計持續三周。檢方將向陪審團出示各種證據,包括鄭被捕後與調查人員的兩小時談話,以及2018年FBI特工在逮捕和搜查鄭小清住家時,在他家牆上的一個洞裏找到的美鈔現金。

根據法庭文件,鄭小清在被捕前一個月剛去了中國,在被捕前兩周還在中國遼陽市,與黨委書記等人簽訂《戰略合作協議》並發表了講話。

司法部指該案是一個教科書範本

「起訴書是一個教科書範本,指控中共當局的策略——剝奪美國公司的知識產權、並在中國工廠複製產品,最終取代美國公司——先在中國市場、然後在全球市場。」美國司法部負責國家安全事務的助理部長德默斯(John Demers)2019年公布該案的新起訴書時說。

他表示,作為針對中共竊取美知識產權提出的反制行動「中國倡議」的一部份,美國司法部將與私營部門合作,讓違反美國法律的人士承擔罪責。

新起訴書增加的內容

鄭小清是中國出生的美國公民,早年在中國西北理工大學獲得航空宇航推進和熱工程學士學位、碩士和博士學位。2008年初,鄭小清在GE等多家公司擔任學術研究員(research scientist),研究領域是大型設備的商業密封件。他在GE獲得了超過35項專利並獲得獎項。

檢察官將鄭小清確定為世界領先的渦輪密封技術專家之一。渦輪機可用於為飛機提供推力,也可用於發電和其它用途。

鄭小清2014年已被GE安全部檢測到,他非法將一台GE電腦中的19,020份電子文件複製到U盤裏,不過鄭小清當時聲稱他已刪除文件。檢察官表示,鄭小清使用Axcrypt軟件加密數百個文件,該軟件支持密鑰文件加密、文件粉碎機、文件名加密等一系列功能,GE不常使用,因此無法破解。

儘管如此,GE似乎對他的不當行為並未起疑。

2016年2月,鄭小清向GE提供了一份衝突披露表,告訴GE他有「中國兄弟」,他們創辦了一家「中國小公司」,是一家「民航引擎零部件供應商」。他說該公司尚未營運,計劃是成為管接頭、軸承油封的供應商,可能會用到他在加入GE前8年,他在另外一家公司就職時的經驗。他要GE確認他的中國業務「沒有違反GE的利益衝突政策」。

GE的法律部門告訴鄭,如果情況發生變化,與GE有任何利益衝突(成為GE的競爭對手或GE供應商的競爭對手),他需要填寫另一份衝突披露表。

2016年4月,鄭小清的外甥張照曦(Zhaoxi Zhang,音譯)成立遼寧天翼航空科技有限公司(LTAT),張持55%股份,鄭持45%股份。同時鄭小清又成立南京天翼航空科技有限公司(NTAT)。兩家公司有共同的徽標,遼寧的側重於製造,南京的側重於研發。

時間快進到2018年,當時FBI特工意外發現鄭小清2016年7月1日提交給江蘇省南京航太大學能源與動力學院的紀錄,說他是千人計劃學者。GE和FBI才開始調查此事,因鄭小清使用Axcrypt加密軟件不是GE向員工提供的程序,因此GE需要監控他的電腦,確定他正在加密哪些信息,以及他對這些信息做了甚麼(例如,將其轉移到其他地方)。

2018年6月11日,GE查「內部威脅」的團隊秘密在鄭小清的電腦上安裝了軟件監控程序。2018年7月5日,他們發現鄭小清移動了40個加密文件,並用「隱寫術」將這些文件隱藏在一張標為「7月4日快樂」的日落數碼照片下。

FBI還捕獲了鄭小清將這些文件用電子郵件發送到他的個人電子郵箱。因此向法庭申請獲得搜查令,搜查了他的電子郵箱、他的家以及他從中國帶回來的手提箱。

電子郵箱披露的秘密 形同給FBI的教科書

根據法庭文件,電子郵箱中披露了眾多秘密,在此節選部份:

2016年1月16日前後,張照曦給鄭小清發了一條加密文,描述了他在2013年成立的遼寧順通機械科技有限公司的生產設施,然後提供了自己的QQ郵箱和163郵箱。

2016年3月16日,鄭小清在一封加密短訊中吩咐張,要花時間改變工廠設計,並圖文併茂描述怎麼設計。次日,張說當地「省長」計劃訪問「我們公司」,他要與省長進一步談,確定省長可以提供甚麼樣的支持。兩天後,張說與「領導」的會面很成功,對方對鄭小清「非常感興趣」。

之後,兩人密切更新進展情況。4月6日,當地工業副省長參觀了他們的工廠,張照曦發來活動照片。8月26日,張說省委常委批准的5,000萬元人民幣已基本到位。10月18日,張說必須讓這家工廠運轉並賺錢,否則政府會質疑。10月20日,張表示還需向航空部申請資金。12月29日,張表示要與「黨委書記」談合作協議。

2017年1月,鄭小清到中國,張給鄭發的短訊說要帶鄭去會見「所有的單位/部門」,包括市長、市委書記、縣委書記和縣長等「各類要人」。

1月22日,鄭小清向張照曦發送了一條密文,包括他事先準備好的發言稿。大意是:「向市委、市政府、縣委、縣政府領導的關心和支持表示衷心的感謝。⋯⋯我今天在這裏報告項目的進展情況。⋯⋯

「6月,我們會見了中國航空引擎公司總裁、中國航空引擎研究院院長。然後我們在西北工業大學發表了學術報告。606所(即瀋陽航空引擎研究所)、中國太空總署和眾多學術機構都出席了會議。通過交流,我們更清楚地了解了中國目前的技術能力狀況,並對我們世界領先的專業知識充滿信心。

「6月,黨委書記陪同我們參觀了606所。期間的思想交流為我們的航空密封研究中心奠定了基礎。⋯⋯在領導的推動下,我們立志成為遼陽地區航空引擎技術的行業領先者。航太產品通常會至少三倍地推動其他相關技術的發展。⋯⋯

「『十三五』規劃將航太發展列為戰略性關鍵技術項目的重點。一年過去了。我比以往任何時候都感到緊迫感。因此,我在此請領導對這個國家重點技術項目的發展給予⋯⋯推動這一戰略性產業和先進製造技術在該地區發展,使其成為遼陽特色產業。」

2018年2月,鄭小清再次前往中國,又是一通與「各類要人」的會談,2月25日鄭小清給張發密文說,他獲悉每一個入選「千人計劃」者,均獲得500萬元科研啟動資金。

2月25日左右,鄭小清給張照曦發了一條密文,說自己正考慮辭去GE的工作,搬到中國的研究所,否則他總擔心在美國「不安全」。

2018年7月18日,LTAT與遼寧省政府和中共國防科技工業局共同支持的中國瀋陽航太大學簽訂《戰略合作協議》,共同開發航空引擎和燃氣輪機密封產品。鄭小清去中國簽署協議,他在講稿中指出,LTAT的產品「可以完全替代進口產品」。鄭小清這次在中國停留一個月,到7月31日飛回美國。

剛從中國返美 就被FBI逮捕

2018年8月1日上午6點剛過,十幾名FBI特工在Cephalonia Drive敲響鄭家的門。他們沒收了能找到的一切證據,包括一台台式電腦和iPhone手機,這才看到上述與中共國的溝通往來。

特工還發現一本手冊,詳細說明了經中共認可的公司如何獲得財政獎勵,如減稅、現金獎勵和貸款,用於某些對中共重要的戰略技術。檢察官說,特工還繳獲了5萬美元——其中2萬美元藏在牆上一個洞裏,其餘藏在壁櫥裏的旅行袋裏。

FBI特工們在房子裏盤問了鄭幾個小時,後來又在聯邦調查局辦事處繼續盤問。那時FBI已經給鄭戴上手銬了。後來FBI找到鄭從中國帶回來但在轉機途中丟失的手提箱,發現裏面有一本(中國)護照,上面顯示鄭參加了千人計劃。

鄭小清的外甥張照曦也在起訴書中,但據信張在中國。#

------------------

請訂閱新官方YouTube頻道:

https://bit.ly/2XxPrsd

✅立即支持訂閱:

https://hk.epochtimes.com/subscribe

✅直接贊助大紀元:

https://www.epochtimeshk.org/sponsors

✅成為我們的Patron:

https://www.patreon.com/epochtimeshk

-------------------

局勢持續演變

與您見證世界格局重塑

-------------------

🔔下載大紀元App 接收即時新聞通知:

🍎iOS:https://bit.ly/epochhkios

🤖Android:https://bit.ly/epochhkand

📰周末版實體報銷售點👇🏻

http://epochtimeshk.org/stores