關鍵華裔證人、前通用電氣(GE)公司工程師出庭作證說,在被江蘇省國安廳副處長徐延軍盯上後,他丟失了13萬年薪的工作,只能開Uber送餐,幾個月沒有收入。

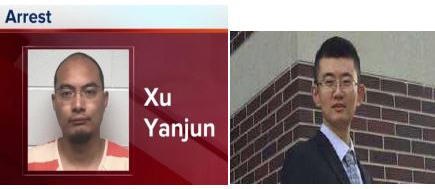

徐延軍(Yanjun Xu,音譯,又名瞿輝、張輝)是有史以來第一個被引渡到美國接受審判的中共政府情報人員。

美國俄亥俄州辛辛那提聯邦法庭從10月19日開始審理此案。根據當地媒體WCPO周一(11月1日)的報道說,陪審員可能會從本周開始審議間諜案。

瞞著通用電氣去中國演講

在上周五(10月29日)的庭審中,證人鄭大偉(David Zheng,音譯)表示,他於2017年6月前往中國,在南京航空航天大學介紹GE的飛機發動機。但是通用電氣公司對此有嚴格規定,不允許員工在國外大學做報告。

根據起訴書,通用電氣在2017年注意到鄭大偉的可疑活動後,啟動了內部調查,並向聯邦調查局(FBI)發出警報。

幾個月後,聯邦調查局持搜查令搜查了鄭大偉的住處和汽車,並讓他配合FBI、作為不起訴的條件。最後,鄭用手上有更多機密,將徐延軍引誘出國;2018年4月,徐延軍在比利時被捕,並於當年10月被引渡至美國準備接受審判。

鄭大偉在庭審中說,他最早是在招聘網站LinkedIn上收到一位中國大學教授的主動邀請,向中國學生介紹他的研究,這讓他感到受寵若驚。但他並沒有告訴上司他的這趟中國之行。

在出發前,他將五份通用電氣的培訓文件加載到個人手提電腦中,準備用於完善這次演講,但他沒有特意跟任何人分享這些文件。直到有一件奇怪的事發生。

「我從一開始就很難放出幻燈片」,鄭大偉談及他當時在南京航空航天大學的演講,他的手提電腦在做PPT演示之前因不明原因不能工作。

於是,他允許一名中國學生將U盤插入他的手提電腦,準備拷貝出來放映。

最終,鄭大偉的幻燈片正常播放,他還從徐延軍的同事處收取了 3,500美元酬勞。

幾個月後,他被GE公司辭退,丟掉了年薪13萬美元的工程師工作,在他與聯邦調查局合作期間,除了駕駛Uber送餐外,已經幾個月沒有收入。

徐延軍的辯護律師:徐不是間諜是FBI誘捕

徐延軍的律師將從周二(11月2日)開始辯護,包括邀請中國文化、情報和飛機引擎技術方面的專家。他們的目標是,說服陪審員,徐延軍不是間諜,而是聯邦調查局誘捕行動的受害者。

本案的重點是通用電氣獨家的複合飛機發動機風扇,世界上沒有其它公司能夠複製這種風扇。檢方說,這就是徐延軍試圖為中方竊取的技術。

徐延軍的律師準備請技術專家巴里戴維森(Barry Davidson)出庭作證。戴維森預計告訴陪審團,「通用電氣的設計過程是單一和複雜的,沒有人能完美複製它……從通用電氣的複合材料項目中竊取文件將是徒勞的,因為整個過程太難不可能被複製。」

辯護律師還稱,徐延軍的行為——如使用幾個化名和不同的社交媒體和電子郵件地址——可以用文化差異來解釋。

檢方反對戴維森出席作證。助理檢察官蒂姆曼根(Tim Mangan)在排除證詞的動議中說,辯方團隊隱瞞了這一信息,直到最後幾天才披露戴維森的證詞;他們的目的是最大化其戰略優勢,而完全不顧法庭命令。

曼根說,辯方使用的是最糟糕的圍攻審判策略。

前CIA反間諜主管 敦促陪審團定罪

上周五最後一位出席的檢方證人是前中央情報局反間諜主管吉姆奧爾森(Jim Olson),他敦促陪審團對徐延軍定罪。

奧爾森說:「當我看到這個案子時,我就知道有間諜活動,(現在可以證實)這就是間諜活動。」

奧爾森曾在俄羅斯、墨西哥和奧地利作為中情局間諜臥底三十多年。他說,徐延軍的行為是典型的間諜招募技術,徐是想培養鄭大偉向中方傳遞航空機密。

根據檢方之前的說法,徐在前往比利時之前下載了跟鄭大偉有關的二百多張私人照,準備帶到外國來。

「LinkedIn是中共國安部的標配裝置」,奧爾森說,「這個人(徐延軍)的對話和行動是一個情報人員從事間諜活動的行為。我對此沒有甚麼疑問。」

在被問及是否認為陪審員應將徐某定為國家罪時,奧爾森回答說:「我相信,中國(中共)的間諜活動需要停止。……在我看來,這將是公正的。」

聯邦法官蒂莫西布萊克(Timothy Black)負責審理此案,他宣布陪審員周一休息,周二回到法院聽取案件。布萊克需要決定是否允許技術專家戴維森為被告方作證。

專家說,如果陪審員將徐某定罪,可能會對美中關係產生廣泛影響。

徐延軍被控串謀、試圖從多家美國航空航天公司盜竊商業秘密和從事經濟間諜活動,他於2018年4月在比利時被捕,並於當年10月被引渡至美國接受審判。

此外,辛辛那提也是通用電氣航空公司分部所在地。檢方說,中共急切地想要複製通用電氣的燃氣渦輪發動機技術。◇

-------------------

局勢持續演變

與您見證世界格局重塑

-------------------

🔔下載大紀元App 接收即時新聞通知:

🍎iOS:https://bit.ly/epochhkios

🤖Android:https://bit.ly/epochhkand

📰周末版實體報銷售點👇🏻

http://epochtimeshk.org/stores