單一登入越見普遍

相信不少讀者都試過瀏覽某些網站時,即使沒有註冊帳戶,亦可使用Google或者Facebook帳戶直接登入。現時不少網站都採取類似做法,只要擁有某個電郵或社交媒體帳戶,連登記動作也可省卻。近日有人向筆者查詢這個做法是否有資訊風險。其實這類登入做法稱之為單一登入(Single sign-on 簡稱SSO),是互聯網上一種新興的身份驗證解決方案。撇開技術層面,簡單來說SSO就是利用一個第三方已驗證身份的帳戶(3rd party Identity provider簡稱 IdP) 提供認證,當用戶需要登入網站時,便會轉至IdP,通過登入驗證之後,IdP便向網站發出授權權杖,網站收到授權權杖(token),便可繼續交易。對用家而言,SSO使用體驗頗佳,因為不用記着不同網站的登入帳號及密碼,解決了忘記密碼或重複使用密碼的問題。對使用SSO的網站,由於登入授權權杖是來自一個信譽甚高的第三方,可信性及安全性較用戶直接登入高。視乎與 IdP及用戶的合約,網站甚至可直接取得用戶的其他資訊。對於IdP提供者,客戶有更強依靠性而更難被代替,亦可獲得更多用戶資訊。大型科企龍頭例如Apple、Facebook、Google、Microsoft等均是主要 IdP參與者。微信亦提供類似IdP的服務,但主要是針對微信自己生態圈的服務。

資訊集中風險不容忽視

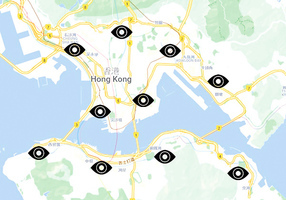

SSO看似是三贏方案,可以預期使用趨勢將會持續增長。即使技術成熟,用家在使用前最好還是先衡量風險。首先是資訊集中的風險。明顯地,SSO利用一個帳戶連繫多個帳戶,萬一這個主帳戶失竊或被黑,所有關聯的登入將受影響。正如上述,技術倚賴IdP運作,如果IdP未能運作,例如網站下線,遇上技術問題,主帳戶被鎖,又或互聯網供應商禁止登入IdP等,便無法利用相關帳戶的服務。IdP帳戶被鎖有很多可能性,有時是技術提升,又可能被人嘗試入侵,又或遇上不尋常流量等。另一方面是 IdP與平台資訊分享欠缺透明度,冗長的使用合約絕大部份用戶根本沒看,亦可能有含糊不清的地方,更可能涉及分享個人敏感資訊。反過來IdP亦可要求參與平台提供各種資訊,資訊越集中,IdP對你的個人喜好及行為瞭如指掌。若果你已登入IdP帳戶,當你瀏覽參與該IdP的網站,可能出現自動登入的情況,用戶可能未有打算登入而被額外蒐集資訊。用家亦要留意當平台轉至IdP登入時是否真正的IdP網址。一些被政權支配的IdP要特別小心,這類IdP除了可協助收集用戶資訊,還可配合政權停止某帳戶運作就可利用來懲罰政權認為不當的行為,又可利用間接的方法,例如截住IdP通訊,達到類似的效果。

風險主導選擇性利用

到底用還是不用?鑒於資訊集中的風險,筆者就相對審慎,暫時避開使用SSO。用戶可以按照自己的風險胃納使用,筆者建議留意以下幾點。首先是IdP信譽及地域風險。任何政權可支配的IdP及服務,避免使用。應選擇國際知名且免受政治干預的品牌。其二,選擇一些較低風險的網站使用,例如登入不涉及個人行蹤、健康、理財等敏感資訊的網站。其三,IdP類似密碼管理器,所以該帳戶必須建立一個非常強勁的密碼,適時更改密碼。絕大部份IdP支緩雙重認證,務必開啓且選擇非SMS的認證。其四,請查看該網站的私隱政策文件,重點留意資訊分享及授權,若涉及一些資訊不想分享,或要求不必要的授權,又或政策不清不楚,應避免使用SSO。其五,在使用上,避免登入IdP時造訪其他網站,以免自動登入。登入前請確認轉到IdP的是真實連結。使用完畢後,請確定已登出IdP。用戶應在IdP啓動登入使用通知,並不時檢視所有登入記錄,一旦有不乎預期的登入,即時終止使用。對於風險胃納低的用戶,其實可用本欄之前介紹的開源密碼管理程式,效果類似IdP。用戶不用牢記密碼及帳戶,開源軟件可線下運作,不會蒐集用戶資料,亦不用取得授權,避開上述的大部份風險。

當你覺得使用方便時,最好先查清楚代價是甚麼。筆者並非鼓勵避開所有風險,而是接納經考慮的風險,而且積極尋找更好的替代方案。身份認證問題一直是使用互聯網痛點,SSO、MFA、FIDO2等方案不斷推陳出新,讀者需多加留意相關發展,適當利用,保護資訊安全。 ◇

------------------

📰支持大紀元,購買日報:

https://www.epochtimeshk.org/stores

📊InfoG:

https://bit.ly/EpochTimesHK_InfoG

✒️名家專欄:

https://bit.ly/EpochTimesHK_Column