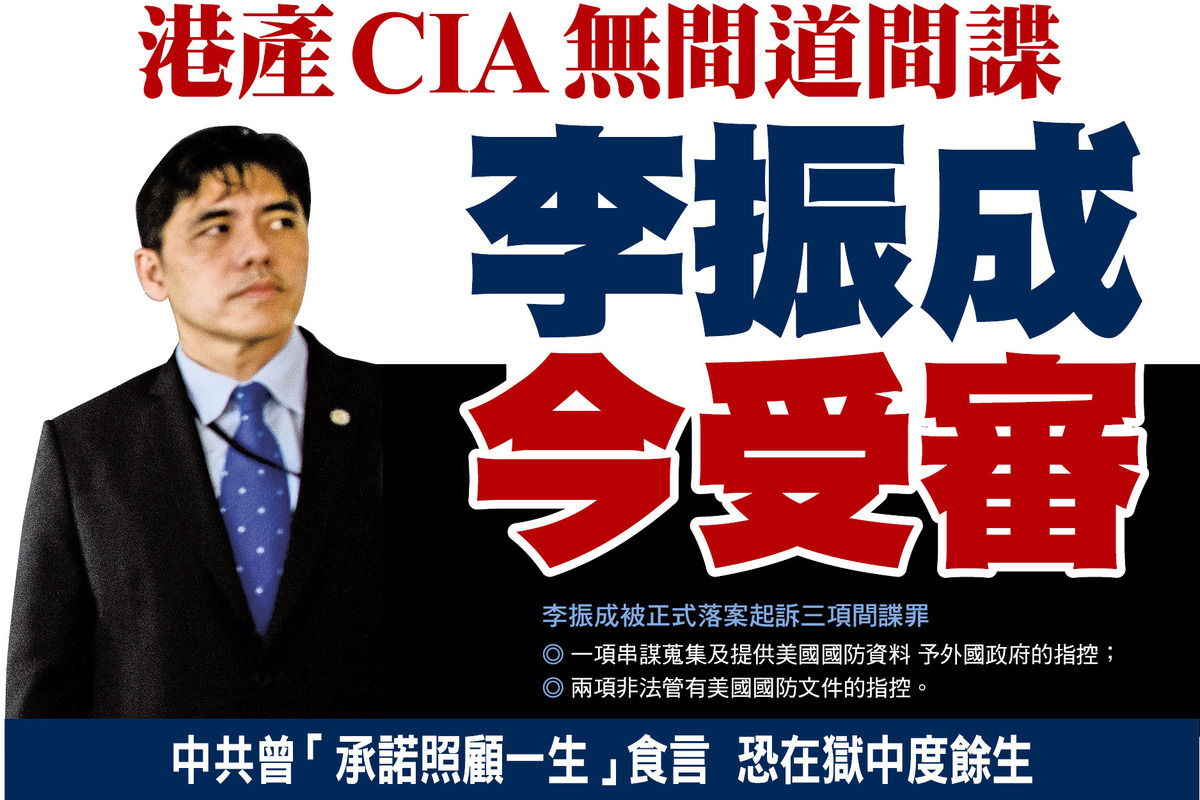

長洲原居民、港產美國中情局(CIA)前僱員李振成,被控間諜罪一案,將於當地時間周五(香港時間5月19日)在美國法庭預審。美國聯邦檢察官直指李振成向中共政府透露危害美國國安的國防資料。若罪成,李振成恐將在監獄度過餘生。

李振成一案被認為是美國近年最嚴重的洩密案,歷時多年,美國聯邦調查局(FBI)才將其拘捕。他涉嫌是雙面間諜,令美國在中俄的情報網瓦解,有外電指因他洩密令40人被捕或被殺。諷刺的是,根據起訴書,中共曾對他作出「照顧一輩子」的承諾,但其被捕後與其他中共間諜命運一樣,中共未曾出面相助。

2010年被深圳國安招攬

現年53歲的李振成,今年1月在美國紐約機場被捕,5月美國聯邦檢察官正式起訴他三項罪名,包括一項串謀蒐集及提供美國國防資料予外國政府罪,及兩項非法管有美國國防文件罪,三項均屬間諜罪。李目前被關押在警備森嚴的亞歷山大監獄,不得保釋。

起訴書披露了他獲中共國安部招攬細節。起訴書指,李振成2007年7月辭去美國中情局(CIA)工作後,返回香港加入一間國際煙草公司工作,至2009年被辭退。兩名操流利粵語的中共國家安全部情報人員,於2010年4月26日或前後主動聯絡身處香港的李振成,雙方在深圳會面。

國安利誘 港警當中間人

中共國安曾提出以10萬美元(約78萬港元)報酬,及承諾「照顧他一生」,來換取屬美方在中國情報人員的高度機密資料。為國安和李振成傳遞指示的,是李振成的生意拍檔、前香港警務人員張錦倫。

2010年6月,中方人員開始透過張錦倫,向李振成轉達任務內容。李振成收到中共情報官員的一系列文字指令,要求他提供21條信息,其中大多數是有關CIA的敏感信息,包括國防信息。起訴書還指,受中共情報官員的要求,李振成繪製了CIA海外設施的平面圖。另據法庭文件,自2010年5月起,李振成多次在他的香港匯豐銀行個人賬戶存款,總額達數十萬美元。

涉向中共洩密致美諜被殺

李振成在CIA工作期間任職駐海外情報人員,負責招聘臥底線人、訓練臥底等工作。其職權容許其取得屬最高保安級別的「高度機密」情報,包括臥底及線人的真實身份、敏感情報、及美國使用秘密通訊及反間諜技術等的資料。

在李振成辭去CIA工作數年後,兩名中共情報人員與一名女CIA人員接觸,問及她工作地點和她負責聯絡的線人。起訴書指,李振成在CIA任職期間能取得該名女情報員的資料,並直指中方給李振成的任務,正正包括提供有關此名女情報員的資訊。

外電報道,中共在2010年至2012年期間打擊美國的間諜行動,至少殺死了12名身處中國的中情局線人,其中一人更在同事面前被公開射殺。有報道指,李振成涉嫌向中共洩密的事件,直接與上述的打擊間諜活動有關。

2012年初,再有美國情報人員及線人在中國被殺害及拘禁,CIA開始懷李振成為雙面間諜,於是虛構職位讓他回美國,誘捕他。李向CIA職員訛稱自己過去兩年未曾踏足中國內地。

2012年7月,李振成和家人返回美國時,聯邦警察趁他外出時搜查其酒店及行李,發現他攜帶載有美國情報人員資料的記事本、國防機密文件、與中共國安聯絡方法等資料。但事隔五年後才拘捕他。

父為長洲名人 擁過億物業

李振成被捕的消息,震驚中美,其港人身份以及香港拍檔等,均引起關注。據香港01報道,李振成是長洲原居民,父親是長洲名人,擔任「長洲關公忠義亭值理會」董事,在長洲很多地方都能看到他的名字。據報其家族持有過億元產業,其中長洲地標的某魚蛋王,亦是李父母名下物業。

李振成在家中排行第三,80年代舉家移民美國檀香山,持美國公民身份。1982年起在美國服役四年,1994年加入中央情報局(CIA),到2007年離職。《紐約時報》報道,他其後任職日本煙草國際(JTI)期間,被指他向中共貪官洩露該公司調查香煙走私和造假的情報,線人費不翼而飛,因而被解僱。

2010年,他與張錦倫開設調查公司,公司在2014年解散。張曾任職香港警察,調查多宗私煙活動。李振成後來受僱化妝品公司雅詩蘭黛,以及擔任跨國拍賣行佳士得高層。去年10月13日出席佳士得的達文西《救世主》揭幕儀式。被捕後,佳士得已將他停職。

美:中共間諜活動趨猖獗

美國司法部國家安全司首席助理總檢察長艾德歐‧卡拉漢表示,抓獲CIA中共內奸是重要逮捕行動。

《紐約時報》引述美國官員的話說,中共近年的間諜活動特別具有攻擊性,不僅僅是2015年侵入美國政府人事管理辦公室系統的問題。

該名美國官員指,去年有一名FBI僱員承認曾為中共充當間諜,向北京提供了敏感的技術信息,以換取金錢,同時在外國旅行期間,還可以住上中共出錢的豪華酒店,甚至還有妓女。

-------------------

局勢持續演變

與您見證世界格局重塑

-------------------

🔔下載大紀元App 接收即時新聞通知:

🍎iOS:https://bit.ly/epochhkios

🤖Android:https://bit.ly/epochhkand

📰周末版實體報銷售點👇🏻

http://epochtimeshk.org/stores