認識網站「指紋打印」

上期談到即使你選用私隱度較高的瀏覽器,適當地作出設定,解決了憑證及跨網站追蹤的問題,你的私隱仍未得到足夠保障,原因就是網站可進行「指紋打印」(Fingerprinting),這源於網頁基礎語言Html本身設計的問題,業界公認處理上頗棘手。當你造訪一個網站時,為了正確顯示資料,無可避免地將你的硬件及軟件的一些基本資料以Header形式傳送對方,當中包括你使用的作業系統及其版本、使用瀏覽器的品牌及其版本、所能接受的媒體類別、語言設定、內容解壓設定、是否要求不追蹤等。不要小覷這些資料,單是上述可能出現的組合已經千變萬化,造訪網站而出現相同Header的可能萬中無一。如果你使用一些特別的軟硬件組合,例如選擇了幾個地方的語言設定,使用一個較特別的瀏覽器,更可令你的Header資料獨一無二。網站只要記錄Header資料,下次造訪時就可認出「你」。不幸地,由於大部份網頁需執行JavaScript(JS),只要你的瀏覽器容許執行JS,網站就可進行軟硬件深入分析,獲取的軟硬件資訊可多達幾十項,當中包括時區設定、安裝了的字體、顯示螢幕高度闊度、顏色層次深度、顯示圖案的裝置、媒體硬件裝置、權限等等。這些資訊的總合可稱為瀏覽指紋。

VPN不能保護指紋打印

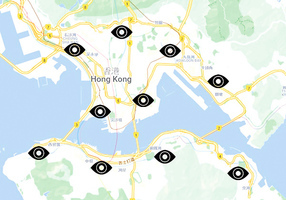

瀏覽指紋中有幾個較厲害的識別用戶方法,Canvas是其中之一。簡單來說就是強迫你的瀏覽器在背景繪畫一個你看不見的影像,然後進行集數(Hashing),由於很多軟硬件因素影響這個影像處理的結果,每個瀏覽者極可能得出不同的集數。另一個類似性質的屬性是Web Graphics Library。還有就是媒體裝置,若果你安裝了一個特別牌子的音效或者錄影裝置,與你使用的電腦牌子合成的組合極可能是唯一。讀者可到https://amiunique.org進行自我測試,看看閣下瀏覽時提供了的指紋資料之餘,亦可深入了解網站收集軟硬件資訊的程度。所謂指紋打印就是網站刻意收集及記錄這些資料作識別用途。指紋打印有其正當用途,例如阻截網絡攻擊,銀行用來識別洗黑錢及身份盜竊等,但同時亦可用作識別及追蹤瀏覽者身份。Cookies有很多地區已有法例規管,可是指紋打印並無任何規管,亦不需徵得用家同意,無聲無息收集資料。利用VPN亦無法隱藏你的身份,因為VPN 隱藏了IP,卻沒有改變瀏覽指紋。只要取得大數據,就可找出指紋及其相關活動。極權國家一條龍地控制互聯網供應商,採取實名登記,控制DNS、憑證機構、網站伺服器、搜尋器、搶佔民眾瀏覽器市場,利用各種法規指定網站蒐集資料,對瀏覽安全及私隱構成甚麼威脅?其控制範圍內的企業會否進行指紋打印?讀者可以衡量。

採取行動應對風險

最新版本Firefox稱對指紋打印有一定保護,但其功能仍在開發中,不足以提供出全面保障。筆者建議考慮以下方法應對指紋打印。其一,禁止執行JS,這樣會限制網站只能取得最基本的Header,若果Header非常普遍,網站便無法找到識別資訊,但必須留意停止JS本身就是一個識別訊號,因為絕大部份人都未必會採取這極端行動,亦令部份網站無法運作,應看情況而使用。其二,使用普及的品牌電腦及瀏覽器,不要安裝特別的媒體硬件。這裏大牌子通行的電腦型號有劃一性,擁一定優勢,例如蘋果。其三,利用可信品牌的Anti Tracker付費軟件,例如Avast或Norton,軟件會將指紋不斷改動而無法追蹤。其四,使用可信的開源外掛「製造」指紋。例如Chameleon可定時改變Header,並容許用戶「設定」其它指紋。要留意改變Header有時令資料未能正確顯示。其五,因應需要及風險更改設定,例如進行較敏感的瀏覽時停止JS並利用另一瀏覽器。其六,使用只傳影像的虛擬瀏覽器,筆者正在測試,日後介紹。

一連三期深入分析瀏覽器,筆者在這裡總結一下。從擇適當的瀏覽器開始,檢視所有設定,解決不可信任的憑證,防止跨網站追蹤,避開指紋打印,再加上VPN 保護你的IP,你才有條件進行私隱瀏覽。上網人人都懂,但要保持瀏覽私隱絕非簡單。極權及不法之徒正正就是利用大眾的資訊缺口進行各種侵害私隱的行為。筆者衷心希望讀者了解箇中之餘亦可幫助宣傳,讓更多人知道相關的威脅及應對方法。◇

------------------

📰支持大紀元,購買日報:

https://www.epochtimeshk.org/stores

📊InfoG:

https://bit.ly/EpochTimesHK_InfoG

✒️名家專欄:

https://bit.ly/EpochTimesHK_Column