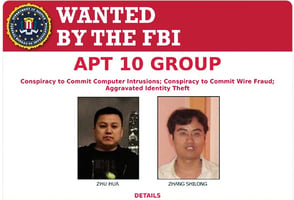

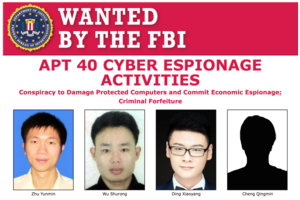

兩名大陸黑客涉嫌長期竊取美國企業機密,上周四(12月20日)被美國司法部起訴。兩人被指是中共黑客組織「APT 10」成員,並疑在天津市國家安全局大樓上班。

根據美國司法部起訴書,APT 10至少侵入約90台、未經授權訪問的電腦系統,並盜竊或竊取至少45家美國科技公司或政府機構的技術敏感信息。當中包括入侵了40 台美國軍方電腦,並竊取10萬名海軍人員的個人敏感數據,如姓名、出生日期、工資信息、個人電話號碼及電子郵件地址等。

起訴書詳述了APT10入侵操作被入侵電腦系統方法。

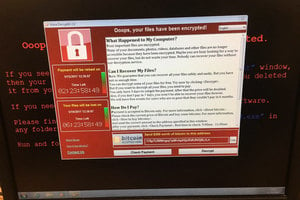

第一步,利用魚叉式網絡釣魚(spear phishing)植入惡意軟件到目標電腦。通常是發送定製的電子郵件——帶附件的郵件,給既定目標,一旦點開郵件就中招。

為了誘騙收信人打開郵件附件,中共黑客將郵件偽裝成從正常的電子郵件地址發送,同時將郵件正文和附件文件名偽裝成正常內容。

第二步,頻繁掩蓋和快速更改惡意域名。起訴書提到,APT 10 組織特別使用動態域名系統(DNS)服務商來託管惡意域名,包括使用一家位於紐約南區的提供商的服務,該提供商允許APT 10 將惡意軟件中預先編程的惡意域名分派到他們控制的不同IP地址電腦上。

這種操作模式使APT 10能夠頻繁、快速地更改與其惡意域名相關的IP地址,而無需調整受害者電腦上已有的惡意軟件或域名,這為APT 10提供操作靈活性和持久性,並幫助他們繞過網絡檢測——對已識別的惡意IP地址進行網絡安全過濾。

第三步,在成功安裝惡意軟件之後,APT 10向受感染的電腦系統指示下載更多的惡意軟件及工具,以進一步侵蝕受害者的電腦。

第四步,在APT 10組織成員識別出受害者電腦上有感興趣的數據後,他們從受感染的電腦上收集文件和信息,並將盜取的文件和信息加密後、發給他們控制的電腦。

第五步,一旦APT 10從IT託管服務提供商的電腦竊取到管理憑證,就會使用這些被盜的憑證啟動與被託管服務客戶之間的遠程桌面協議(RDP)連接。

這種操作模式使APT 10組織能夠侵入託管服務商及其客戶網絡的內部互聯網絡,並危及託管服務商及其客戶的那些未安裝惡意軟件的電腦。

第六步,APT 10通常會進行刪除動作,以避免被檢測或識別到文件被盜。而且,每次在美國政府或某些安全公司發佈公開報告,揭露APT 10在進行惡意軟件或域名操作後,APT 10就快速修改或放棄此類黑客攻擊,轉入其它更隱蔽的形式繼續活動。

疑在天津國安局大樓辦公

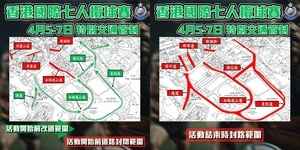

根據美國司法部起訴書,APT 10位於大陸境內,在天津及其它地區活動。這些年來外界一直在揭露中共的黑客組織,除了之前的APT 3外,APT 10的攻擊活動也被頻繁曝光。今年七月底,一家自稱「入侵真相」(Intrusion Truth)的神秘組織根據優步收據及其它信息揭露,一名 APT 10成員上車的起點是天津市河西區珠江道85號,這正是天津市國家安全局的總部大樓所在地址。

「入侵真相」曝光的APT 10三名黑客姓名,其中之一就是美國司法部這次提告的張士龍。◇

------------------

📰支持大紀元,購買日報:

https://www.epochtimeshk.org/stores

📊InfoG:

https://bit.ly/EpochTimesHK_InfoG

✒️名家專欄:

https://bit.ly/EpochTimesHK_Column